Resolv emite ultimátum a los atacantes: deben devolver el 90% de los fondos robados en 72 horas

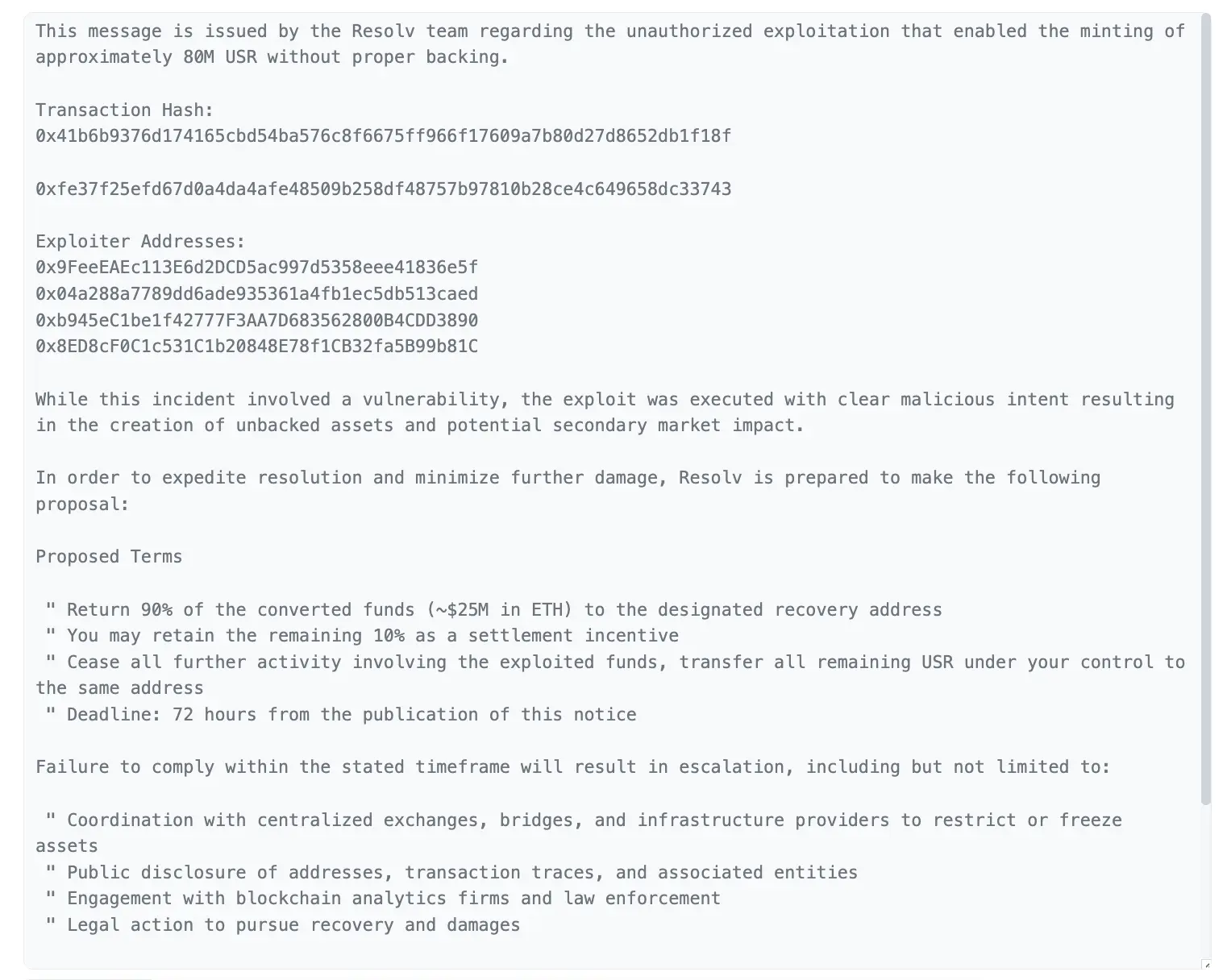

Resolv Labs anunció el 24 de marzo en la plataforma X que había enviado mensajes en la cadena a la dirección del atacante, presentando formalmente una propuesta de acuerdo respecto al incidente de seguridad ocurrido el 22 de marzo. Según la propuesta, si el atacante devuelve dentro de un plazo de 72 horas aproximadamente el 90% de los fondos robados, que equivalen a unos 25 millones de dólares en USR no autorizados (unos 22,5 millones de dólares en ETH), podrá conservar el 10% restante (unos 2,5 millones de dólares) como incentivo por el acuerdo.

Diseño de la propuesta de acuerdo: notificación en la cadena y lógica de incentivos para white hats

(Origen: Resolv Labs)

La propuesta de Resolv sigue la estructura común en incidentes de seguridad en criptomonedas conocida como “incentivos para white hats”: retener parte de los fondos robados a cambio de que el atacante devuelva voluntariamente la mayor parte del dinero, evitando así riesgos legales derivados de futuras acciones policiales. La propuesta se codifica directamente en un mensaje en la cadena dirigido a la dirección del atacante, siendo transparente y accesible para que el mercado pueda seguirla.

Para el atacante, aceptar el acuerdo significa asegurar una cantidad fija de 2,5 millones de dólares, evitando riesgos crecientes y desconocidos de persecución legal. Rechazarlo implicará la activación simultánea de múltiples medidas de escalamiento.

Cuatro medidas de escalamiento tras 72 horas

Coordinación de congelación de activos: Colaborar con exchanges centralizados (CEX), puentes cross-chain y proveedores de infraestructura para congelar los activos en las direcciones relacionadas con el atacante, limitando la transferencia y retirada de fondos robados.

Divulgación pública de direcciones y rutas de transacción: Publicar la dirección de la cartera del atacante y el recorrido completo de las transferencias de fondos, usando la fuerza de la comunidad para seguir presionando.

Colaboración con empresas de análisis en blockchain y agencias de cumplimiento: Coordinar con empresas de análisis blockchain y autoridades para rastrear y aumentar las probabilidades de identificar la verdadera identidad del atacante.

Acciones legales: Tomar acciones civiles o penales dentro del marco legal aplicable.

Contexto del incidente y avances en la recuperación

Esta propuesta de acuerdo representa el último avance en el incidente de seguridad de Resolv. El 22 de marzo, el atacante accedió ilegalmente a la infraestructura de Resolv mediante la clave privada robada, acuñando aproximadamente 80 millones de dólares en tokens USR no autorizados, que posteriormente fueron convertidos en unos 25 millones de dólares en ETH para su liquidación.

Según la actualización más reciente de Resolv del 23 de marzo, los contratos inteligentes relacionados fueron rápidamente suspendidos, y aproximadamente 9 millones de USR en poder del atacante fueron destruidos para reducir el riesgo de propagación. La plataforma actualmente posee unos 141 millones de dólares en activos, y antes de la suspensión, el impacto real confirmado fue de solo unos 500,000 dólares en procesos de rescate. La oferta de USR antes del incidente era de 102 millones de tokens, más unos 71 millones de tokens ilegales recién acuñados. Se ha iniciado un plan de recuperación, comenzando desde usuarios en la lista blanca desde el 23 de marzo, permitiendo el rescate de USR previos al incidente.

Resolv recomienda encarecidamente suspender las transacciones de USR y tokens relacionados durante la implementación de las medidas de recuperación para no afectar el proceso general. Los usuarios afectados deben coordinar directamente con RDAL a través de canales oficiales.

Preguntas frecuentes

¿Cuál es la propuesta de acuerdo que Resolv hace al atacante?

Si el atacante devuelve en 72 horas aproximadamente el 90% de los fondos robados (unos 22,5 millones de dólares en ETH), podrá conservar el 10% restante (unos 2,5 millones de dólares) como incentivo. Si no responde dentro del plazo, Resolv activará medidas de escalamiento como congelación de activos, divulgación pública de direcciones, colaboración con las autoridades y acciones legales.

¿Cómo ocurrió el incidente de seguridad en Resolv?

El atacante accedió ilegalmente a la infraestructura de Resolv mediante la clave privada robada, aprovechando una vulnerabilidad en el control de acceso del contrato de acuñación de USR, acuñando aproximadamente 80 millones de dólares en USR no autorizados y convirtiéndolos en unos 25 millones de dólares en ETH. Los colaterales principales del protocolo no resultaron afectados directamente; el problema se limitó a la emisión de USR.

¿Qué deben tener en cuenta los titulares de USR durante la recuperación?

Resolv recomienda encarecidamente suspender las transacciones de USR y tokens relacionados durante la recuperación. El servicio de rescate ha sido reactivado desde el 23 de marzo para usuarios en la lista blanca. Los usuarios afectados deben coordinar directamente con RDAL a través de canales oficiales para asegurar que el proceso de recuperación no se vea interferido.

Artículos relacionados

El CTO de Ripple: el exploit de Kelp DAO refleja los compromisos de seguridad entre puentes

El puente de rsETH con LayerZero fue robado y múltiples protocolos, como Aave, congelaron de emergencia los fondos

Francia registra 41 secuestros relacionados con criptomonedas y entradas a viviendas en 2025

El dominio eth.limo fue secuestrado; EasyDNS admite su primer ataque de ingeniería social en 28 años

Curve Finance Suspende preventivamente la capa de interoperabilidad entre cadenas LayerZero; los puentes de CRV y crvUSD aceptan límites

El puente Kelp se vio afectado por la ola de hackeos; Aave, el TVL cae en picado y aparecen 196 millones en préstamos incobrables