Offenlegung des Claude-Code-Quellcodes! Jemand hat eine Python-Version portiert und als Open-Source-Projekt auf GitHub veröffentlicht, das schnellste Projekt mit 50.000 Stars

Claude Code wurde aufgrund eines menschlichen Fehlers die Originalquelle offengelegt; die offiziellen Stellen haben bestätigt, dass es sich um einen Verpackungsfehler handelt. Ein koreanischer Entwickler hat die Software umgehend in eine Python Open-Source-Version umgeschrieben und in GitHub innerhalb von zwei Stunden 50.000 Sterne eingesammelt – ein neuer Rekord.

Claude Code-Originalcode sorgt unerwartet für Aufsehen: Was ist passiert?

Das bei Enthusiasten sehr beliebte KI-Programmierungs-Tool Claude Code von Anthropic hat in den letzten 24 Stunden einen Vorfall erlebt, bei dem es versehentlich zu einer Offenlegung des Quellcodes gekommen ist. Ein koreanischer Entwickler hat das Ganze schnell „portiert“, in eine Python-Version neu geschrieben und dann Open Source gestellt – und das Projekt wurde damit zum schnellsten Vorhaben auf GitHub, das 50.000 Sterne bekommen hat.

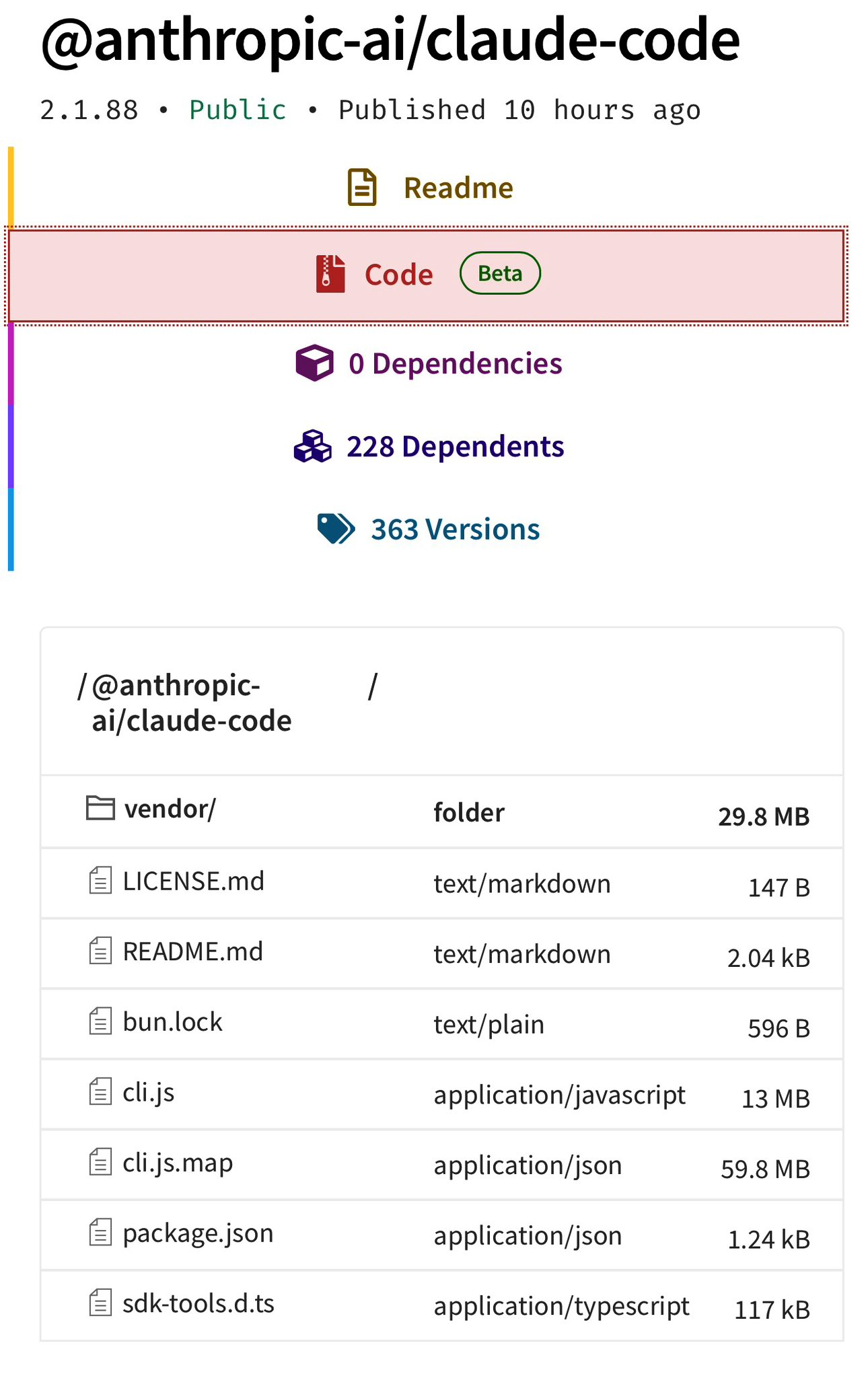

Warum wurde der Claude Code-Quellcode geleakt? Laut einem Rückblick von „Fortune“ und dem Entwickler Kuberwastaken liegt die grundlegende Ursache in einer falschen Einstellung im Veröffentlichungsprozess der Software. Bei diesem Claude Code-Leak wurden etwa 1.900 Dateien offengelegt, insgesamt bis zu 500.000 Zeilen an Code.

Der Entwickler erläuterte, wenn Ingenieure Software-Pakete aus JavaScript oder TypeScript in das npm-Registrierungsverzeichnis hochladen, erzeugen Build-Tools normalerweise automatisch Dateien, die den Quellcode abbilden (.map-Dateien). Die Hauptfunktion dieser Dateien besteht darin, eine Brücke zu schlagen: Wenn es bei komprimierten Live-Versionen der Programmcodes zu Abstürzen kommt, können Entwickler auf die korrekten Zeilennummern der ursprünglichen Quelldateien zurückverfolgen.

Doch der Veröffentlichungsprozess von Anthropic schloss diese Zuordnungsdateien nicht aus, wodurch der vollständige Claude Code-Quellcode als Zeichenkette behandelt und direkt in Dateien im JSON-Format eingebettet wurde. Einfach gesagt: Jeder kann mit einem Download-Befehl problemlos den vollständigen Code abrufen, der interne Konstanten, System-Prompts und alle Kommentare enthält.

Bildquelle: Kuberwastaken/GitHub Claude Code-Quellcode-Leak

Roy Paz, ein Senior-Forscher für KI-Sicherheit bei LayerX Security, hatte zuvor angedeutet, dass dies nach einem menschlichen Fehler aussehe: Es scheine jemand bei der Veröffentlichung die üblichen Sicherheitsprüfungen umgangen zu haben. Anthropic dementierte jedoch anschließend die Behauptung, Sicherheitsmechanismen seien umgangen worden.

Koreanische Entwickler bringen rasch die portierte, neu geschriebene Version „Claw Code“ heraus

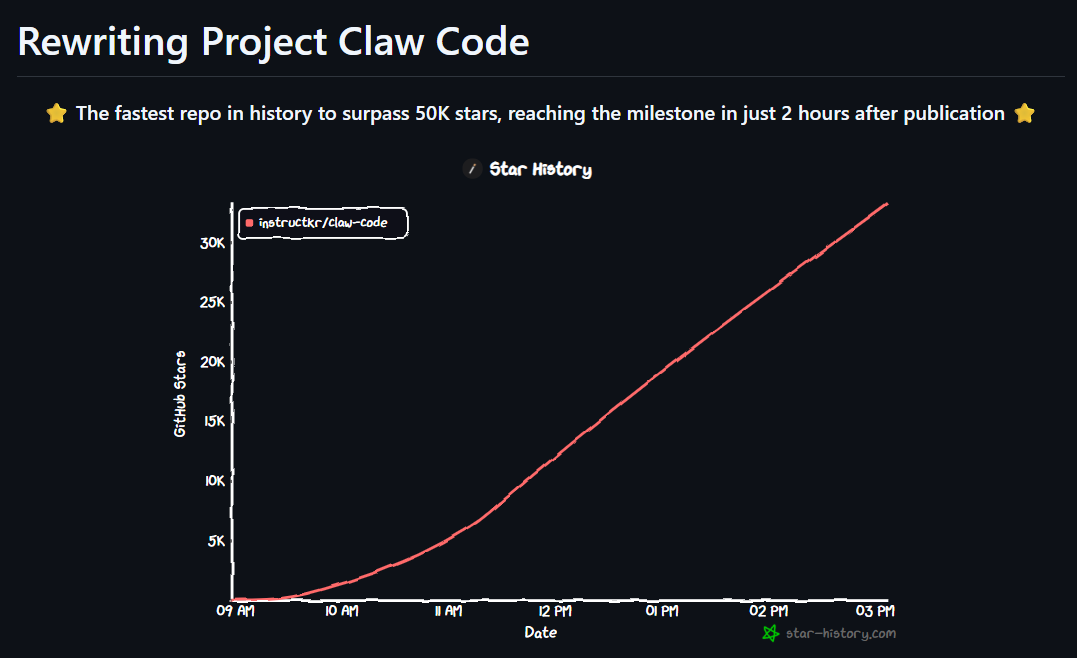

Nur knapp weniger als einen Tag, nachdem der Claude Code-Leak ausgebrochen war, hat der koreanische Entwickler Sigrid Jin (instructkr) über GitHub eine völlig neue Version veröffentlicht, die vollständig in der Programmiersprache Python verfasst ist: „Claw Code“.

Sigrid Jin behauptet, dass das neu geschriebene „Claw Code“ die Architekturmuster des Agent-Frameworks von Claude Code perfekt nachbildet und dass es einen Implementierungsansatz mit „Clean-Room“-Design übernommen habe, um sicherzustellen, dass kein exklusiver Quellcode von Anthropic kopiert wurde.

Sobald das Projekt veröffentlicht war, rief es weltweit große Begeisterung in der Entwickler-Community hervor: In nur 2 Stunden überschritt es die Marke von 50.000 Sternen, und wurde damit zum Open-Source-Projekt, das in der Geschichte von GitHub am schnellsten diesen Meilenstein erreicht hat.

Bildquelle: Sigrid Jin (instructkr) Koreanische Entwickler portierten schnell und schrieben neu in die Python-Version „Claw Code“ und veröffentlichten Open Source – das Projekt, das bei GitHub am schnellsten 50.000 Sterne bekam.

Außerdem merkte Sigrid Jin weiter an, dass derzeit bereits die Portierung einer Rust-Version im dev/rust-Branch durchgeführt wird und erwartet wird, dass sie noch heute in den Haupt-Branch zusammengeführt wird.

Er betonte, dass die Rust-Implementierung ein Framework-Ausführungsumfeld bereitstelle, das schneller läuft und Eigenschaften für Systemsicherheit beim Speicher besitzt; dies werde in Zukunft auch die endgültige Entscheidungsversion für dieses Projekt sein.

Das portierte Claw Code nutzt Workflow-Tools zur Unterstützung der Entwicklung

Sigrid Jin hat auch auf der GitHub-Seite den Entwicklungsprozess rückblickend geschildert. Damals habe die Nachricht, dass der Claude Code-Quellcode geleakt wurde, die gesamte Entwickler-Community in Aufruhr versetzt. Zu der Zeit habe seine koreanische Freundin große Sorgen gehabt, ob er durch das Herunterladen und Speichern des geleakten Quellcodes auf dem Computer einer rechtlichen Klage von Anthropic ausgesetzt sein würde.

Unter diesem Druck entschied er, sich sofort hinzusetzen und von Grund auf die Kernfunktionen auf Python zu portieren – und brachte den Code noch vor Sonnenaufgang zum Push.

Dieser extrem schnelle Entwicklungsprozess setzte vollständig auf ein Workflow-Tool, das von einem anderen Entwickler, Yeachan Heo, gebaut wurde: oh-my-codex, um eine End-to-End-Zusammenarbeit zu ermöglichen.

Sigrid Jin nutzt mit diesem Tool den Team-Modus, um parallele Code-Reviews durchzuführen, und führt außerdem über einen bestimmten Modus kontinuierliche Verifikations-Loops aus; so konnte am Ende erfolgreich eine Python-Version mit Testbasis produziert werden.

In einem früheren Interview mit der „Wall Street Journal“ verriet Sigrid Jin, dass er selbst ein intensiver Nutzer von KI-Tools ist; allein im vergangenen Jahr habe er persönlich insgesamt bis zu 25 Milliarden Claude Code Tokens verbraucht.

Anthropic bestätigt den Leak, reagiert aber nicht darauf, ob das Vorgehen der Öffentlichkeit rechtswidrig ist

Im Hinblick auf den Vorfall, dass der Claude Code-Quellcode geleakt wurde, bestätigte ein Sprecher von Anthropic gegenüber dem Technikmedium „The Register“, dass eine veröffentlichte Version von Claude Code tatsächlich Teile internen Quellcodes enthält. Gleichzeitig betonte er, dass in diesem Vorfall keine Kundendaten oder Zertifikate involviert oder ausgelagert wurden.

Der Sprecher sagte, es handele sich um ein Verpackungsproblem, das durch einen menschlichen Fehler verursacht wurde, ohne dass Sicherheitslücken von Hackern ausgenutzt worden seien. Derzeit würden im Unternehmen entsprechende Maßnahmen umgesetzt, um zu verhindern, dass ein ähnlicher Fall erneut geschieht.

Allerdings: Führt es derzeit auf GitHub dazu, den Claude Code-Quellcode „als Backup“ bereitzustellen oder in andere Programmiersprachen umzuschreiben, zu einer Kontroverse rund um geistiges Eigentum? Als die Medien das Unternehmen fragten, ob es die Öffentlichkeit dazu auffordern würde, die betreffenden GitHub-Repositorys zu löschen, gab das Unternehmen neben den offiziellen Stellungnahmen keine weiteren Kommentare.

Weiterführende Lektüre:

China: Fliegt die Cyber-Sicherheit unbemannter Drohnenhersteller ohne Schutz? Er führte Reverse Engineering mit Claude durch und erhielt die globale Geräte-Kontrollgewalt