#DriftProtocolHacked

Une des plus grandes crises de sécurité DeFi de 2026

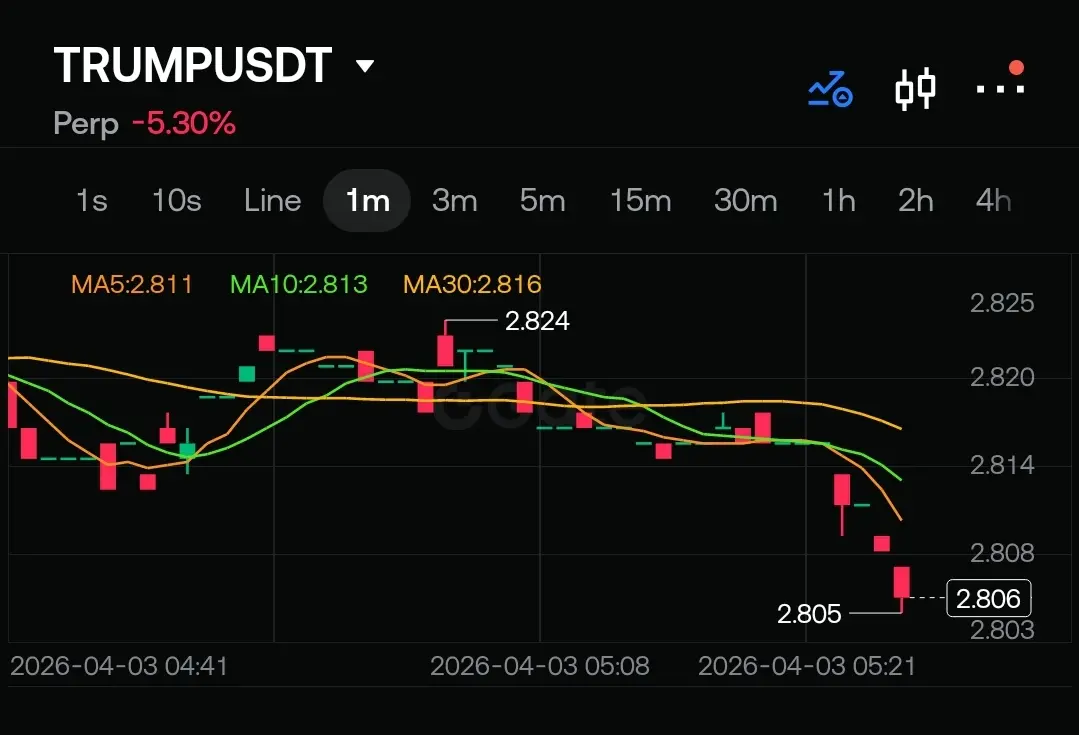

L’année 2026 a débuté avec un tournant critique pour l’écosystème de la finance décentralisée (DeFi). Drift Protocol, une plateforme de contrats à terme perpétuels basée sur Solana, a été secouée par une cyberattaque à grande échelle le 1er avril 2026, entraînant le vol d’environ 280 à 286 millions de dollars d’actifs numériques.

Cet événement n’a pas seulement été le plus important piratage DeFi de l’année, mais aussi l’une des violations de sécurité les plus graves jamais enregistrées dans l’écosystème Solana.

Analyse technique de l’attaque

Selon les analyses initiales, l’attaque résulte d’une escalade de privilèges au niveau administrateur plutôt que d’une vulnérabilité classique de contrat intelligent.

L’attaquant a obtenu l’accès aux clés administratives de Drift Protocol ou à des privilèges multisig.

Des analyses alternatives suggèrent que l’attaque a été menée en exploitant le mécanisme de « nonce durable » de Solana.

En utilisant cette méthode, l’attaquant a manipulé le système en déclenchant des transactions pré-approuvées avec un délai.

Cette situation révèle une fois de plus que la vulnérabilité la plus critique en sécurité DeFi reste le facteur humain et les processus opérationnels.

Échelle et impact de l’attaque

Actifs totaux volés : ~$280M – $286M

Plus grande transaction unique : ~$155M en tokens JLP

TVL de Drift : $550M → est tombé en dessous de $250M

Après l’attaque :

Opérations de la plateforme suspendues

De nombreux protocoles DeFi sur Solana ont temporairement suspendu leurs activités

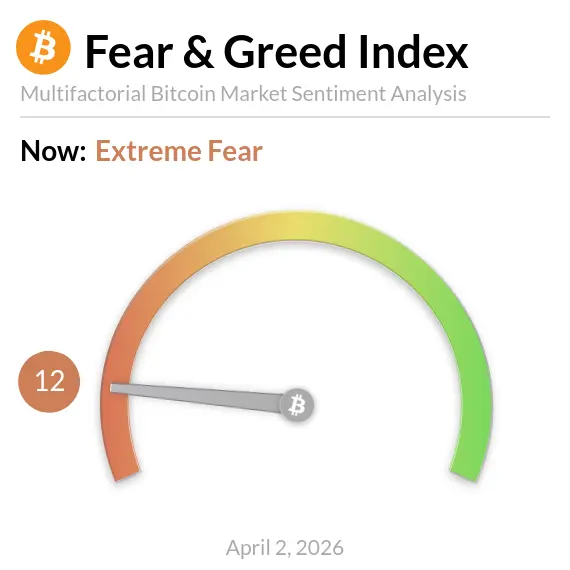

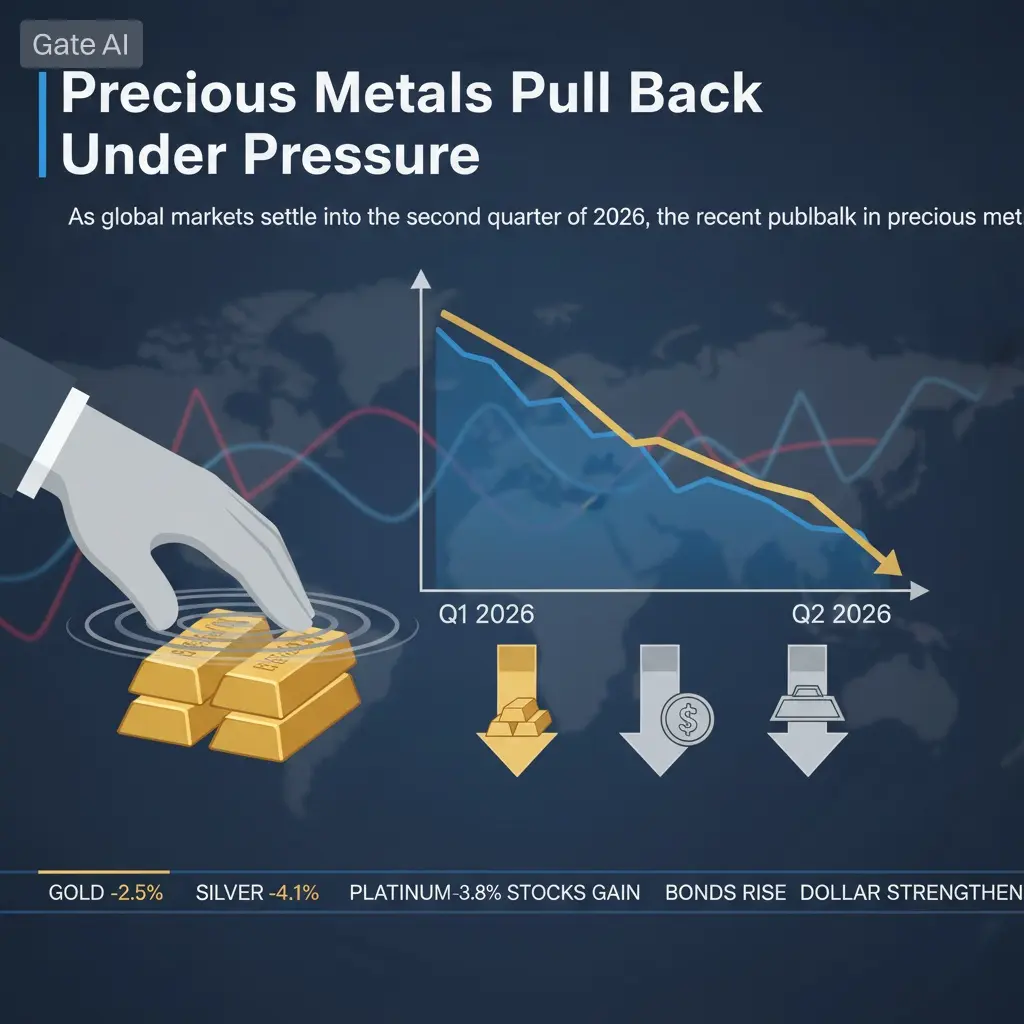

La confiance du marché a subi un coup sérieux à court terme

Mouvement des fonds et flux cross-chain

L’attaquant a employé une stratégie complexe pour rendre les fonds difficiles à suivre rapidement :

Les actifs volés ont été convertis en USDC sur Solana

Puis transférés vers le réseau Ethereum via des ponts cross-chain

Une grande partie a été convertie en ETH

Il a été déterminé que l’attaquant a accumulé plus de 130 000 ETH ( ~ 260 millions de dollars ) durant ce processus

Cette action n’était pas seulement un piratage, mais aussi une rotation de liquidités forcée sur le marché. Elle a créé un événement qui a même influencé la dynamique des prix d’Ethereum.

Allégations de lien avec la Corée du Nord

Selon des sociétés d’analyse blockchain, les traces de l’attaque montrent des similitudes avec des opérations précédentes :

Méthodologie de l’attaque

Techniques de blanchiment de fonds

Modèle de mouvement cross-chain

Ces indicateurs suggèrent que l’attaque pourrait être liée à des groupes similaires à Lazarus, liés à la Corée du Nord.

Si cela est confirmé, cet événement serait l’une des plus grandes opérations crypto de la Corée du Nord en 2026.

Controverse et réponse de l’écosystème

L’un des plus grands débats après l’événement concernait les structures centralisées et les émetteurs de stablecoins :

Le chercheur en blockchain ZachXBT a affirmé que Circle n’avait pas réussi à geler 230 millions de USDC.

Cela a relancé la question : « une intervention centralisée est-elle possible/nécessaire ? » La question a été posée à nouveau.

Les experts en sécurité ont également souligné que l’événement était un « signal d’alarme », attirant une attention particulière sur :

La gestion des clés

La sécurité multisig

Les vecteurs d’attaque basés sur l’humain

Implications stratégiques

Ce piratage a clairement révélé plusieurs réalités critiques pour le monde de la DeFi :

1. La sécurité des contrats intelligents n’est plus suffisante.

L’attaque est venue de la couche de gouvernance, et non directement du code.

2. Le facteur humain est le maillon faible.

L’ingénierie sociale et la manipulation opérationnelle restent les plus grands risques.

3. Les structures cross-chain amplifient les risques.

Les ponts cross-chain compliquent le suivi des fonds après une attaque.

4. Les « réflexes centralisés » sont inévitables en DeFi.

Les questions telles que le gel des fonds, l’intervention et la gestion de crise reviennent à l’ordre du jour.

Conclusion

L’#DriftProtocolHacked événement n’est pas seulement une perte financière importante ; c’est aussi un point de rupture qui met à l’épreuve les limites de l’architecture de sécurité de la DeFi.

Cet incident démontre clairement que l’industrie doit passer d’une approche de sécurité basée uniquement sur le code à une approche multi-couches intégrant la gouvernance, les facteurs humains et la gestion des risques cross-chain.

Une des plus grandes crises de sécurité DeFi de 2026

L’année 2026 a débuté avec un tournant critique pour l’écosystème de la finance décentralisée (DeFi). Drift Protocol, une plateforme de contrats à terme perpétuels basée sur Solana, a été secouée par une cyberattaque à grande échelle le 1er avril 2026, entraînant le vol d’environ 280 à 286 millions de dollars d’actifs numériques.

Cet événement n’a pas seulement été le plus important piratage DeFi de l’année, mais aussi l’une des violations de sécurité les plus graves jamais enregistrées dans l’écosystème Solana.

Analyse technique de l’attaque

Selon les analyses initiales, l’attaque résulte d’une escalade de privilèges au niveau administrateur plutôt que d’une vulnérabilité classique de contrat intelligent.

L’attaquant a obtenu l’accès aux clés administratives de Drift Protocol ou à des privilèges multisig.

Des analyses alternatives suggèrent que l’attaque a été menée en exploitant le mécanisme de « nonce durable » de Solana.

En utilisant cette méthode, l’attaquant a manipulé le système en déclenchant des transactions pré-approuvées avec un délai.

Cette situation révèle une fois de plus que la vulnérabilité la plus critique en sécurité DeFi reste le facteur humain et les processus opérationnels.

Échelle et impact de l’attaque

Actifs totaux volés : ~$280M – $286M

Plus grande transaction unique : ~$155M en tokens JLP

TVL de Drift : $550M → est tombé en dessous de $250M

Après l’attaque :

Opérations de la plateforme suspendues

De nombreux protocoles DeFi sur Solana ont temporairement suspendu leurs activités

La confiance du marché a subi un coup sérieux à court terme

Mouvement des fonds et flux cross-chain

L’attaquant a employé une stratégie complexe pour rendre les fonds difficiles à suivre rapidement :

Les actifs volés ont été convertis en USDC sur Solana

Puis transférés vers le réseau Ethereum via des ponts cross-chain

Une grande partie a été convertie en ETH

Il a été déterminé que l’attaquant a accumulé plus de 130 000 ETH ( ~ 260 millions de dollars ) durant ce processus

Cette action n’était pas seulement un piratage, mais aussi une rotation de liquidités forcée sur le marché. Elle a créé un événement qui a même influencé la dynamique des prix d’Ethereum.

Allégations de lien avec la Corée du Nord

Selon des sociétés d’analyse blockchain, les traces de l’attaque montrent des similitudes avec des opérations précédentes :

Méthodologie de l’attaque

Techniques de blanchiment de fonds

Modèle de mouvement cross-chain

Ces indicateurs suggèrent que l’attaque pourrait être liée à des groupes similaires à Lazarus, liés à la Corée du Nord.

Si cela est confirmé, cet événement serait l’une des plus grandes opérations crypto de la Corée du Nord en 2026.

Controverse et réponse de l’écosystème

L’un des plus grands débats après l’événement concernait les structures centralisées et les émetteurs de stablecoins :

Le chercheur en blockchain ZachXBT a affirmé que Circle n’avait pas réussi à geler 230 millions de USDC.

Cela a relancé la question : « une intervention centralisée est-elle possible/nécessaire ? » La question a été posée à nouveau.

Les experts en sécurité ont également souligné que l’événement était un « signal d’alarme », attirant une attention particulière sur :

La gestion des clés

La sécurité multisig

Les vecteurs d’attaque basés sur l’humain

Implications stratégiques

Ce piratage a clairement révélé plusieurs réalités critiques pour le monde de la DeFi :

1. La sécurité des contrats intelligents n’est plus suffisante.

L’attaque est venue de la couche de gouvernance, et non directement du code.

2. Le facteur humain est le maillon faible.

L’ingénierie sociale et la manipulation opérationnelle restent les plus grands risques.

3. Les structures cross-chain amplifient les risques.

Les ponts cross-chain compliquent le suivi des fonds après une attaque.

4. Les « réflexes centralisés » sont inévitables en DeFi.

Les questions telles que le gel des fonds, l’intervention et la gestion de crise reviennent à l’ordre du jour.

Conclusion

L’#DriftProtocolHacked événement n’est pas seulement une perte financière importante ; c’est aussi un point de rupture qui met à l’épreuve les limites de l’architecture de sécurité de la DeFi.

Cet incident démontre clairement que l’industrie doit passer d’une approche de sécurité basée uniquement sur le code à une approche multi-couches intégrant la gouvernance, les facteurs humains et la gestion des risques cross-chain.